Ataques de ransomware contra agencias de aplicación de la ley en Washington, DC y Nueva Jersey, así como otras víctimas en todo el mundo; El Departamento de Estado de EE. UU. ofrece una recompensa de hasta $10 millones para quién informe sobre el ruso, Mikhail Pavlovich Matveev, alias Wazawaka,

El Departamento de Justicia reveló hoy dos acusaciones acusando a un ciudadano y residente ruso de usar tres variantes diferentes de ransomware para atacar a numerosas víctimas en los Estados Unidos, incluidas las fuerzas del orden en Washington, DC y Nueva Jersey, así como víctimas en el cuidado de la salud y otros sectores en todo el país. .

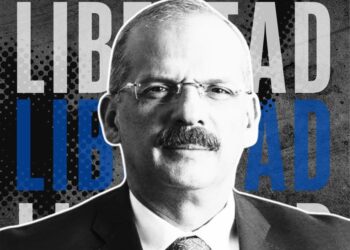

Según la acusación obtenida en el Distrito de Nueva Jersey, al menos desde 2020, Mikhail Pavlovich Matveev, alias Wazawaka, alias m1x, alias Boriselcin, alias Uhodiransomwar, presuntamente participó en conspiraciones para implementar tres variantes de ransomware.

Estas variantes se conocen como LockBit, Babuk y Hive, y Matveev transmitió demandas de rescate en relación con cada una. Los perpetradores detrás de cada una de estas variantes, incluido Matveev, supuestamente usaron este tipo de ransomware para atacar a miles de víctimas en los Estados Unidos y en todo el mundo. Estas víctimas incluyen fuerzas del orden público y otras agencias gubernamentales, hospitales y escuelas. Las demandas totales de rescate supuestamente hechas por los miembros de estas tres campañas globales de ransomware a sus víctimas ascienden a $ 400 millones,

“Desde su base de operaciones en Rusia, Matveev supuestamente usó múltiples variantes de ransomware para atacar infraestructura crítica en todo el mundo, incluidos hospitales, agencias gubernamentales y víctimas en otros sectores”, dijo el fiscal general adjunto Kenneth A. Polite, Jr. del Departamento de Justicia. División Penal. “Estos crímenes internacionales exigen una respuesta coordinada. No cejaremos en imponer consecuencias a los actores más atroces en el ecosistema del cibercrimen”.

El 25 de junio de 2020 o alrededor de esa fecha, Matveev y sus cómplices de LockBit supuestamente implementaron el ransomware LockBit contra una agencia de aplicación de la ley en el condado de Passaic, Nueva Jersey. Además, alrededor del 27 de mayo de 2022, Matveev y sus cómplices de Hive supuestamente desplegaron Hive contra una organización de salud conductual sin fines de lucro con sede en el condado de Mercer, Nueva Jersey. El 26 de abril de 2021, Matveev y sus cómplices de Babuk supuestamente desplegaron Babuk contra el Departamento de Policía Metropolitana en Washington, DC

“Desde Rusia y escondido detrás de múltiples alias, se alega que Matveev usó estas cepas de ransomware para cifrar y retener como rehenes los datos de numerosas víctimas, incluidos hospitales, escuelas, organizaciones sin fines de lucro y agencias de aplicación de la ley, como el Departamento de Policía Metropolitana en Washington. , DC”, dijo el Fiscal Federal Philip R. Sellinger para el Distrito de Nueva Jersey. “Gracias al extraordinario trabajo de investigación de los fiscales de mi oficina y nuestros socios del FBI, Matveev ya no se esconde en las sombras: hemos identificado públicamente sus actos delictivos y lo acusamos de múltiples delitos federales. Dejemos que los cargos de hoy sean un recordatorio para los ciberdelincuentes en todas partes: mi oficina se dedica a combatir el ciberdelito y no escatimará recursos para llevar ante la justicia a quienes usan ataques de ransomware para atacar a las víctimas”.

Según la acusación obtenida en el Distrito de Columbia, entre el 21 de abril de 2021 y el 9 de mayo de 2021, Matveev supuestamente participó en conspiraciones para desplegar a Babuk y transmitir una demanda de rescate. Específicamente, el 26 de abril de 2021, Matveev y sus cómplices de Babuk presuntamente desplegaron el ransomware Babuk contra el Departamento de Policía Metropolitana en Washington, DC, y luego amenazaron con divulgar información confidencial al público a menos que se hiciera un pago.

“Los intentos de robo de datos y extorsión por parte de los grupos de ransomware son ataques cínicos y corrosivos contra instituciones clave y las buenas personas detrás de ellas mientras se dedican a sus negocios y sirven al público”, dijo el fiscal federal Matthew M. Graves para el Distrito de Columbia. “Ya sea que estos delincuentes se dirijan a las fuerzas del orden público, otras agencias gubernamentales o empresas privadas como los proveedores de atención médica, utilizaremos todas las herramientas a nuestra disposición para enjuiciar y castigar tales delitos. Gracias al trabajo excepcional de nuestros socios aquí, identificamos y acusamos a este culpable”.

“El FBI es firme en nuestro compromiso de desmantelar a los ciberdelincuentes como Matveev”, dijo el subdirector Bryan Vorndran de la División Cibernética del FBI. “El FBI continuará imponiendo costos a los adversarios cibernéticos a través de nuestra colaboración conjunta con nuestro sector privado y socios internacionales, y no toleraremos estos actos criminales contra los ciudadanos estadounidenses”.

La variante del ransomware LockBit apareció por primera vez alrededor de enero de 2020. Los actores de LockBit han ejecutado más de 1400 ataques contra víctimas en los Estados Unidos y en todo el mundo, emitiendo más de $100 millones en demandas de rescate y recibiendo más de $75 millones en pagos de rescate.

La variante de ransomware Babuk apareció por primera vez alrededor de diciembre de 2020. Los actores de Babuk ejecutaron más de 65 ataques contra víctimas en los Estados Unidos y en todo el mundo, emitiendo más de $ 49 millones en demandas de rescate y recibiendo hasta $ 13 millones en pagos de rescate.

Desde junio de 2021, el grupo de ransomware Hive se ha centrado en más de 1400 víctimas en todo el mundo y ha recibido hasta 120 millones de dólares en pagos de rescate.

Las variantes de ransomware LockBit, Babuk y Hive funcionaban de la misma manera general: primero, los actores del ransomware identificaban y accedían ilegalmente a los sistemas informáticos vulnerables, a veces a través de su propia piratería o comprando credenciales de acceso robadas de otros. En segundo lugar, los actores implementarían la variante de ransomware dentro del sistema informático de la víctima, lo que les permitiría cifrar y robar datos allí. Luego, los actores enviarían una nota de rescate a la víctima exigiendo un pago a cambio de descifrar los datos de la víctima o abstenerse de compartirlos públicamente. Finalmente, los actores del ransomware negociarían un monto de rescate con cada víctima dispuesta a pagar. Si una víctima no pagaba, los actores de ransomware a menudo publicaban los datos de esa víctima en un sitio web público, a menudo llamado sitio de fuga de datos.

Matveev está acusado de conspirar para transmitir demandas de rescate, conspirar para dañar computadoras protegidas y dañar intencionalmente computadoras protegidas. Si es declarado culpable, enfrenta más de 20 años de prisión.

La Fuerza de Tarea de Delitos Cibernéticos de la Oficina de Campo de Newark del FBI está investigando el caso con la valiosa asistencia del Departamento de Policía de la Ciudad de Jersey, la Policía Estatal de Nueva Jersey, la Investigación Criminal del IRS de Newark y socios internacionales del Centro Europeo de Delitos Cibernéticos de Europol, la Agencia Nacional de Policía de Japón, Gendarmerie Nationale Cyberspace Command de Francia, National Crime Agency y South West Regional Organized Crime Unit del Reino Unido, Kantonspolizei Zürich de Suiza, High-Tech Crime Unit de la Dutch Police Services Agency de los Países Bajos, Bundeskriminalamt y Landeskriminalamt de Alemania, Mossos d Departamento de Policía de Esquadra de España, Servicio de Policía de Noruega de Noruega y Autoridad de Policía Sueca de Suecia.

los abogados litigantes Jessica C. Peck, Benjamin Proctor y Jorge González de la Sección de Delitos Informáticos y Propiedad Intelectual (CCIPS) de la División Criminal; los fiscales federales adjuntos Andrew M. Trombly y David E. Malagold de la Unidad de Delitos Cibernéticos del Distrito de Nueva Jersey en Newark; y la fiscal federal adjunta Elizabeth Aloi de la Sección de Fraude, Corrupción Pública y Derechos Civiles del Distrito de Columbia están procesando el caso.

La Oficina de Campo del FBI en Tampa y la Agencia Residente de Orlando, junto con el Fiscal Federal Auxiliar Chauncey Bratt para el Distrito Medio de Florida y los Abogados Litigantes de CCIPS Christen Gallagher y Alison Zitron, hicieron contribuciones críticas al caso. La Oficina de Campo del FBI en Washington y el Departamento de Policía Metropolitana también brindaron una valiosa asistencia.

La Oficina de Asuntos Internacionales y la División de Seguridad Nacional del Departamento de Justicia también brindó una asistencia significativa.

Las víctimas del ransomware LockBit, Babuk o Hive deben comunicarse con su oficina local del FBI para obtener más información. Para obtener información adicional sobre ransomware, incluidas las variantes LockBit, Babuk y Hive, visite StopRansomware.gov.

Además, la Oficina de Control de Activos Extranjeros (OFAC) del Departamento del Tesoro de EE. UU. anunció hoy que está designando al acusado por su papel en el lanzamiento de ataques de ransomware contra las fuerzas del orden, las empresas y la infraestructura crítica de EE. UU.

Finalmente, el Departamento de Estado también ha anunciado una adjudicación de hasta $10 millones por información que conduzca al arresto y/o condena de este acusado. La información que puede ser elegible para este premio se puede enviar a tips.fbi.gov o RewardsForJustice.net. El Congreso estableció el Programa de Recompensas contra el Crimen Organizado Transnacional en 2013 para apoyar los esfuerzos de aplicación de la ley para desmantelar las organizaciones criminales transnacionales y llevar a sus líderes y miembros ante la justicia. La Oficina de Asuntos Internacionales de Narcóticos y Cumplimiento de la Ley del Departamento de Estado administra el programa en coordinación con otras agencias federales de EE. UU.

Una acusación es simplemente una acusación. Se presume que todos los acusados son inocentes hasta que se pruebe su culpabilidad más allá de toda duda razonable en un tribunal de justicia.