La OFAC sancionó hoy a dos ciudadanos chinos involucrados en el lavado de criptomonedas robadas de una intrusión cibernética de 2018 contra un intercambio de criptomonedas. Esta intrusión cibernética está vinculada al Grupo Lazarus, un grupo cibernético malicioso patrocinado por el estado de Corea del Norte designado por los Estados Unidos.

Antilavadodedinero / Treasury.gov

Específicamente, OFAC está designando a 田寅寅, Tian Yinyin (Tian) y 李家东, Li Jiadong (Li), por haber brindado asistencia, patrocinio o asistencia financiera, material o tecnológica, o bienes o servicios para, o en apoyo de, una actividad maliciosa habilitada por el ciber Tian y Li también están siendo designados por haber brindado asistencia, patrocinio o asistencia financiera, material o tecnológica para, o bienes o servicios a, o en apoyo de, el Grupo Lazarus.

«El régimen norcoreano ha continuado su campaña generalizada de ataques cibernéticos extensos contra instituciones financieras para robar fondos», dijo el secretario Steven T. Mnuchin. «Estados Unidos continuará protegiendo el sistema financiero mundial al responsabilizar a quienes ayuden a Corea del Norte a participar en delitos cibernéticos».

Actividades de Tian y Li

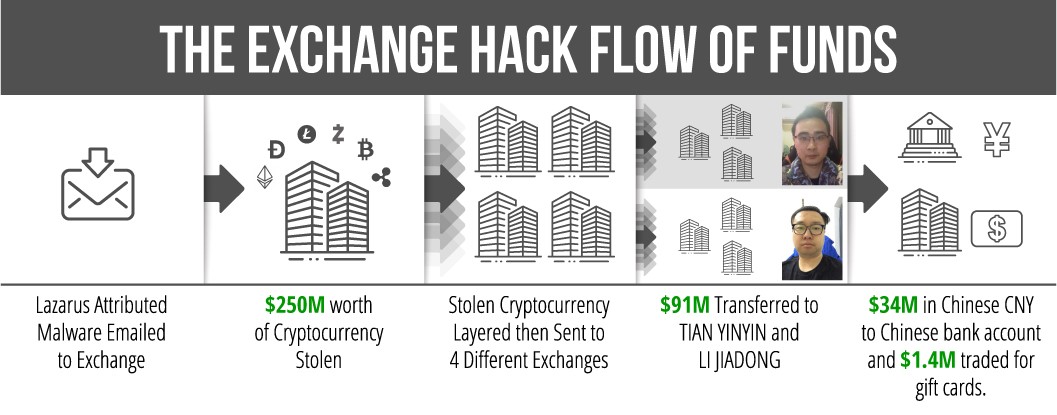

La República Popular Democrática de Corea (RPDC) capacita a los actores cibernéticos para atacar y lavar fondos robados de instituciones financieras. Tian y Li recibieron de cuentas controladas por la RPDC aproximadamente $ 91 millones robados en un hack de abril de 2018 de un intercambio de criptomonedas (en lo sucesivo denominado «el intercambio»), así como $ 9.5 millones adicionales de un hack de otro intercambio. Tian y Li transfirieron la moneda entre las direcciones que tenían, ofuscando el origen de los fondos.

En abril de 2018, un empleado del intercambio descargó involuntariamente el malware atribuido a la RPDC a través de un correo electrónico, que le dio a los ciberdelincuentes acceso remoto al intercambio y acceso no autorizado a la información personal de los clientes, como las claves privadas utilizadas para acceder a las billeteras virtuales almacenadas en Los servidores del intercambio. Los actores cibernéticos del Grupo Lazarus utilizaron las claves privadas para robar monedas virtuales (equivalente a $ 250 millones de dólares en la fecha del robo) de este intercambio, lo que representa casi la mitad de los robos de moneda virtual estimados de la RPDC ese año.

Finalmente, Tian movió el equivalente a más de $ 34 millones de estos fondos ilícitos a través de una cuenta bancaria recientemente agregada vinculada a su cuenta de cambio. Tian también transfirió casi $ 1.4 millones de dólares en Bitcoin a tarjetas de regalo prepagas de Apple iTunes, que en ciertos intercambios se pueden usar para la compra de Bitcoin adicionales.

Tian y Li están siendo designados de conformidad con la Orden Ejecutiva (EO) 13694, según enmendada por EO 13757. Además, están siendo designados de conformidad con EO 13722.

OFAC coordinó estrechamente la acción de hoy con la Oficina del Fiscal Federal para el Distrito de Columbia y la División de Investigación Criminal del Servicio de Impuestos Internos. Hacienda respalda las acciones concurrentes relacionadas con la aplicación de la ley tomadas contra estas y otras personas y cuentas adicionales.

Como resultado de la acción de hoy, todos los bienes e intereses en la propiedad de estas personas que se encuentran en los Estados Unidos o en posesión o control de personas estadounidenses deben ser bloqueados e informados a la OFAC. Las regulaciones de la OFAC generalmente prohíben todos los tratos de personas estadounidenses o dentro de los Estados Unidos (incluidas las transacciones que transitan por los Estados Unidos) que involucran cualquier propiedad o interés en la propiedad de personas bloqueadas o designadas.

Además, las personas que realizan ciertas transacciones con las personas designadas hoy pueden verse expuestas a la designación. Además, cualquier institución financiera extranjera que, a sabiendas, facilite una transacción significativa o brinde servicios financieros significativos para cualquiera de las personas designadas hoy en día, podría estar sujeta a la cuenta de corresponsal de los EE. UU.

Historia de Corea del Norte de actividades maliciosas cibernéticas

El 13 de septiembre de 2019, el Tesoro identificó a los grupos de piratería de Corea del Norte comúnmente conocidos dentro de la industria privada de seguridad cibernética mundial como «Grupo Lazarus», «Bluenoroff» y «Andariel» como agencias, instrumentos o entidades controladas del Gobierno de Corea del Norte, de conformidad con a EO 13722, basado en su relación con la Oficina General de Reconocimiento (RGB), la principal agencia de inteligencia de Corea del Norte. Lazarus Group, Bluenoroff y Andariel están controlados por RGB designado por Estados Unidos y las Naciones Unidas (ONU).

La actividad cibernética maliciosa de Corea del Norte es un generador de ingresos clave para el régimen, desde el robo de moneda fiduciaria en las instituciones financieras convencionales hasta las intrusiones cibernéticas dirigidas a los intercambios de criptomonedas. El informe del Panel de Expertos del Comité 1718 del Consejo de Seguridad de la ONU de agosto de 2019 estima que Corea del Norte había intentado robar hasta $ 2 mil millones, de los cuales $ 571 millones se atribuyen al robo de criptomonedas. Estos ingresos le permiten al régimen norcoreano continuar invirtiendo en sus misiles balísticos ilícitos y sus programas nucleares.

Dado el riesgo financiero ilícito que representan las criptomonedas y otros activos digitales, en junio de 2019, el Grupo de Acción Financiera (GAFI) modificó sus normas para exigir a todos los países que regulen y supervisen a dichos proveedores de servicios, incluidos los intercambiadores, y que mitiguen dichos riesgos al participar en transacciones de criptomonedas. Los proveedores de servicios de activos virtuales y las instituciones tradicionales deben permanecer vigilantes y alertas ante cambios sustanciales en las actividades de los clientes, ya que sus negocios pueden usarse para facilitar la transferencia de los ingresos robados. Estados Unidos está particularmente preocupado por las plataformas que brindan funcionalidades anónimas de pago y almacenamiento sin monitoreo de transacciones, informes de actividades sospechosas o debida diligencia del cliente, entre otras obligaciones.

Los actores cibernéticos de la RPDC se dirigen activamente a la comunidad de criptomonedas y se sabe que emplean una variedad de programas falsos de comercio de criptomonedas que contienen malware. En abril de 2018, el Grupo Lazarus aprovechó el código de malware utilizado anteriormente de la aplicación de criptomonedas Celas Trade Pro, ahora extinta, software desarrollado y ofrecido por el sitio web registrado del Grupo Lazarus llamado Celas Limited. La creación de sitios web ilegítimos y software malicioso para realizar ataques de phishing contra el sector de la moneda virtual es un patrón visto anteriormente por los ciberdelincuentes norcoreanos.

Las ganancias cibernéticas maliciosas de la RPDC a menudo se transfieren a intercambios de criptomonedas y mercados de igual a igual con programas de cumplimiento de detección de clientes insignificantes, o comerciantes individuales de igual a igual o de venta libre que operan en intercambios que no seleccionan a sus clientes. Las criptomonedas robadas pueden colocarse en capas usando varios esquemas, intercambiarse por moneda fiduciaria, depositarse en cuentas bancarias y negociarse por tarjetas de regalo. Los ingresos de las actividades cibernéticas maliciosas de la RPDC a menudo terminan en instituciones financieras chinas.

Eliminación de la lista de dos entidades rusas

Además de la designación de hoy, OFAC está eliminando de la lista dos entidades rusas, Independent Petroleum Company (IPC) y su subsidiaria AO NNK-Primornefteproduct (NNK-P). IPC fue designado originalmente el 1 de junio de 2017 de conformidad con EO 13722 para operar en el sector del transporte en Corea del Norte. IPC envió más de $ 1 millón en productos derivados del petróleo a Corea del Norte. Tras esta designación, la empresa matriz de IPC, Alliance Oil Company (AOC), cesó todas las actividades de exportación e instituyó un programa de cumplimiento global. El Tesoro reconoce las acciones que IPC, NNK-P y la empresa matriz AOC han tomado para garantizar que no participen en actividades que puedan beneficiar a Corea del Norte.

Las sanciones de los Estados Unidos no necesitan ser permanentes; Las sanciones están destinadas a provocar un cambio positivo de comportamiento. Estados Unidos ha dejado en claro que la eliminación de las sanciones está disponible para las personas designadas por las autoridades relacionadas con Corea del Norte, que toman medidas concretas y significativas para dejar de permitir la elusión de las sanciones de Corea del Norte. Como resultado de la acción de exclusión de la lista de hoy, todas las propiedades e intereses en propiedades que habían sido bloqueadas como resultado de las designaciones respectivas de IPC y NNK-P se desbloquean, y todas las transacciones legales que involucran a personas estadounidenses y estas dos entidades ya no están prohibidas.

Lea la información de identificación relacionada con la acción de hoy aquí .